技术分析获利百万元的 H2Miner 木马如何控制服务器进行门罗币挖矿

H2Miner 黑产团伙通过控制服务器进行门罗币挖矿已非法获利超 370 万元,企业需采取措施检查并清除服务器是否被入侵安装 H2Miner 挖矿木马。

原文标题:《H2Miner 黑产团伙利用 SaltStack 漏洞控制服务器挖矿,已获利 370 万元》

撰文:腾讯御见威胁情报中心

腾讯安全威胁情报中心于 2020 年 05 月 03 日检测到 H2Miner 木马利用 SaltStack 远程命令执行漏洞(CVE-2020-11651、CVE-2020-11652)入侵企业主机进行挖矿。通过对木马的核心脚本以及可执行文件的对比分析,我们确认了此次攻击行动属于挖矿木马家族 H2Miner。

H2Miner 是一个 linux 下的挖矿僵尸网络,通过 hadoop yarn 未授权、docker 未授权、confluence RCE、thinkphp 5 RCE、Redis 未授权等多种手段进行入侵,下载恶意脚本及恶意程序进行挖矿牟利,横向扫描扩大攻击面并维持 C&C 通信。

腾讯安全威胁情报中心大数据统计结果显示,H2Miner 利用 SaltStack 漏洞的攻击自 5 月 3 日开始,目前呈快速增长趋势。H2Miner 挖矿木马运行时会尝试卸载服务器的安全软件,清除服务器安装的其他挖矿木马,以独占服务器资源。目前,H2Miner 黑产团伙通过控制服务器进行门罗币挖矿已非法获利超 370 万元。

样本分析

Saltstack 是基于 python 开发的一套 C/S 自动化运维工具。近日,SaltStack 被爆存在认证绕过漏洞(CVE-2020-11651)和目录遍历漏洞(CVE-2020-11652),其中:

CVE-2020-11651:为认证绕过漏洞,攻击者可构造恶意请求,绕过 Salt Master 的验证逻辑,调用相关未授权函数功能,达到远程命令执行目的。

CVE-2020-11652:为目录遍历漏洞,攻击者可构造恶意请求,读取服务器上任意文件,获取系统敏感信息信息。

漏洞影响版本

SaltStack < 2019.2.4

SaltStack < 3000.2

安全研究人员在得到企业授权后,对中招机器进行排查,在 /var/log/salt/minion 日志中发现攻击时的恶意文件下载行为:

该下载行为正是利用 SaltStack 漏洞攻击成功后执行的远程命令,命令通过 curl 或 wget 下载和执行脚本 sa.sh (http[:]//217.12.210.192/sa.sh),脚本 sa.sh 具有以下功能:

1、卸载防御软件阿里云骑士、腾讯云镜。

2、通过端口、文件名、进程名、钱包地址匹配匹配找到竞品挖矿木马,删除对应的进程和文件,杀死正在运行的竞争对手的 Docker 容器并删除其镜像。

3、检查文件 /tmp/salt-store 是否存在,md5 是否为

「8ec3385e20d6d9a88bc95831783beaeb」。

4、salt-store 不存在或 md5 不正确则下载该文件至 tmp 目录下。

下载得到的 salt-store 采用 Golang 编写,被编译为 Linux 平台可执行程序,主要有以下功能:

- 下载文件并执行

- 启动和维持挖矿程序

- 与 C&C; 服务器通信,接收并执行远程命令

- 利用 masscan 对外扫描

- 针对 redis 服务进行爆破攻击

salt-store 从 http[:]//206.189.92.32/tmp/v 下载 XMRig 挖矿木马,保存为 /tmp/salt-minions,然后启动连接矿池 xmr-eu1.nanopool.org 挖矿,配置中使用门罗币钱包为:

46V5WXwS3gXfsgR7fgXeGP4KAXtQTXJfkicBoRSHXwGbhVzj1JXZRJRhbMrvhxvXvgbJuyV3GGWzD6JvVMuQwAXxLZmTWkb

目前该钱包已挖矿获得 8236 个门罗币,获利折合人民币超过 370 万元。该黑产团伙的战果显示:入侵控制 Linux 服务器挖矿已是黑产生财之道,采用 Linux 服务器的企业万不可掉以轻心。

关联家族分析

此次攻击中 sa.sh (e600632da9a710bba3c53c1dfdd7bac1)与 h2miner 使用的

ex.sh (a626c7274f51c55fdff1f398bb10bad5)脚本内容呈现高度相似:

上述标记中 sa.sh 对比 ex.sh 唯一缺少的代码是通过 crontab 定时任务设置持久化。

而 sa.sh 和 ex.sh 主要的任务为下载木马 salt-store (8ec3385e20d6d9a88bc95831783beaeb)和 kinsing (a71ad3167f9402d8c5388910862b16ae),这两个木马都时采样 Golang 语言编写,并编译为 Linux 平台可执行程序,两个样本代码结构高度相似、并且完成的功能几乎相同,因此我们认为两者属于同一家族。

安全建议

腾讯安全专家建议企业采取以下措施强化服务器安全,检查并清除服务器是否被入侵安装 H2Miner 挖矿木马。

- 将 Salt Master 默认监听端口(默认 4505 和 4506)设置为禁止对公网开放,或仅对可信对象开放。将 SaltStack 升级至安全版本以上,升级前建议做好快照备份,设置 SaltStack 为自动更新,及时获取相应补丁。

2.Redis 非必要情况不要暴露在公网,使用足够强壮的 Redis 口令。 - 参考以下步骤手动检查并清除 H2Miner 挖矿木马:

- kill 掉进程中包含 salt-minions 和 salt-store 文件的进程,文件 hash 为 a28ded80d7ab5c69d6ccde4602eef861、8ec3385e20d6d9a88bc95831783beaeb;

- 删除文件 /tmp/salt-minions、/tmp/salt-store;

- 将恶意脚本服务器地址 217.12.210.192、206.189.92.32 进行封禁;

- 升级 SaltStack 到 2019.2.4 或 3000.2,防止病毒再次入侵。

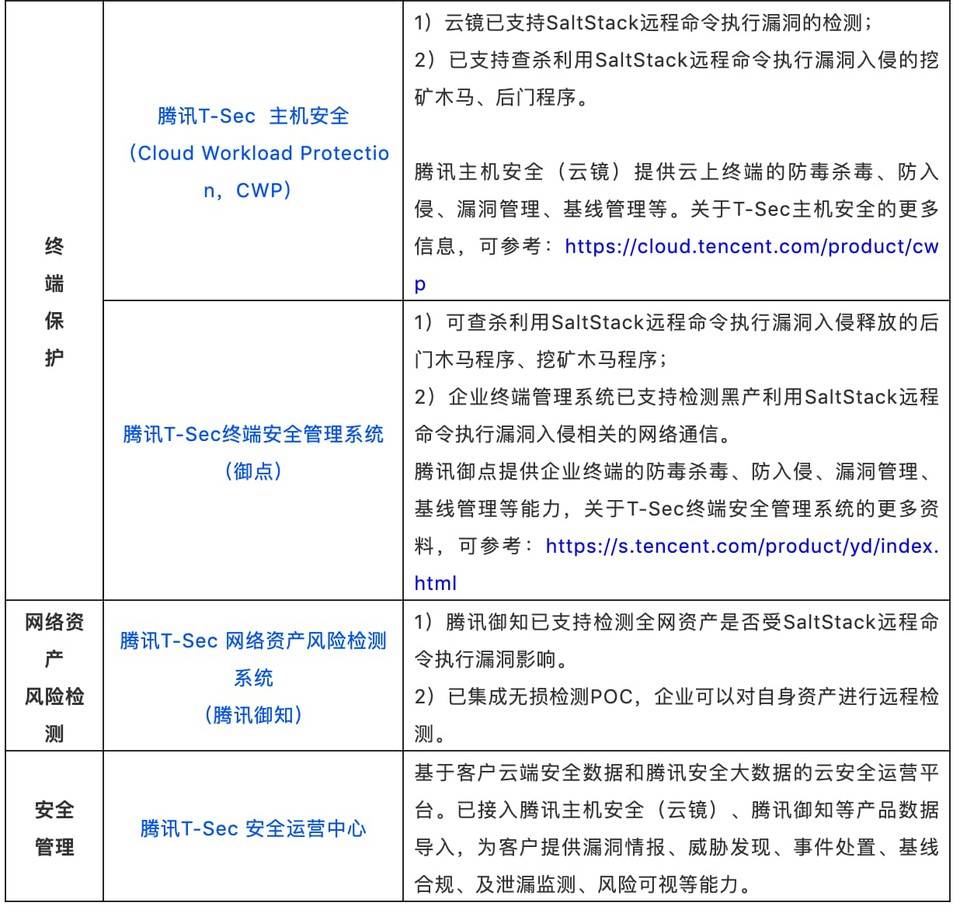

腾讯安全专家建议企业采用腾讯安全系列产品方案,腾讯安全团队针对 SaltStack 远程命令执行漏洞执行以下响应清单,已全面封堵相关黑产利用:

IOCs

MD5

e600632da9a710bba3c53c1dfdd7bac1

a28ded80d7ab5c69d6ccde4602eef861

8ec3385e20d6d9a88bc95831783beaeb

a626c7274f51c55fdff1f398bb10bad5

a71ad3167f9402d8c5388910862b16ae

IP

217.12.210.192

206.189.92.32

144.217.117.146

URL

hxxps[:]//bitbucket.org/samk12dd/git/raw/master/salt-store

hxxp[:]//217.12.210.192/salt-store

hxxp[:]//217.12.210.192/sa.sh

hxxp[:]//206.189.92.32/tmp/v

hxxp[:]//206.189.92.32/tmp/salt-store

hxxp[:]//144.217.117.146/ex.sh

hxxp[:]//144.217.117.146/kinsing2

参考链接

通告:针对 SaltStack 远程命令执行漏洞(CVE-2020-11651、CVE-2020-11652)植入挖矿木马的应急响应

https://developer.aliyun.com/article/741844

- 免责声明

- 世链财经作为开放的信息发布平台,所有资讯仅代表作者个人观点,与世链财经无关。如文章、图片、音频或视频出现侵权、违规及其他不当言论,请提供相关材料,发送到:2785592653@qq.com。

- 风险提示:本站所提供的资讯不代表任何投资暗示。投资有风险,入市须谨慎。

- 世链粉丝群:提供最新热点新闻,空投糖果、红包等福利,微信:juu3644。

腾讯御见威胁情报中心

腾讯御见威胁情报中心